تحديات أمن المعلومات الرقمية في ظل تصاعد التهديدات السيبرانية

نحن نقف على عتبة حقبة جديدة من الصراع الرقمي، حيث لم تعد أدوات الحماية التقليدية كافيةً لمواجهة التهديدات المتقدمة التي تطورها الجهات الخبيثة باستمرار. من تشفير البيانات إلى حماية مراكز البيانات، ومن الذكاء الاصطناعي الدفاعي إلى معايير الأمن المستقبلية، سنتناول في هذا التقرير الشامل أحدث التطورات والتحديات التي تواجه عالم الأمن السيبراني.

تُعدّ أمن المعلومات الرقمية اليوم أحد أكبر التحديات التي تواجه المؤسسات الحكومية والخاصة على حد سواء، خاصةً في ظل الاعتماد المتزايد على البنية التحتية الرقمية لإدارة العمليات الحيوية. لم يعد الأمر مقتصراً على حماية البيانات من السرقة أو التلف، بل امتدّ ليشمل حماية الخصوصية الفردية، وضمان استمرارية الأعمال، والحفاظ على الثقة الرقمية التي بنتها المجتمعات على مدى عقود من التطور التقني.

مع تصاعد حدة التنافس الجيوسياسي في الفضاء الإلكتروني، أصبحت الهجمات السيبرانية أداةً استراتيجية تُستخدم ليس فقط لأغراض جنائية، بل أيضاً كوسيلة للحرب الإلكترونية والتخريب الاقتصادي. وقد شهدنا في السنوات الأخيرة هجمات استهدفت خطوط أنابيب الطاقة، وشبكات الكهرباء الوطنية، وأنظمة الرعاية الصحية، مما يؤكد أن التهديدات السيبرانية قد تجاوزت حدود الفضاء الرقمي لتؤثر مباشرة على الحياة الواقعية للملايين من الناس.

ثورة التشفير الجديدة: هل بدأت نهاية عصر الخصوصية التقليدي؟

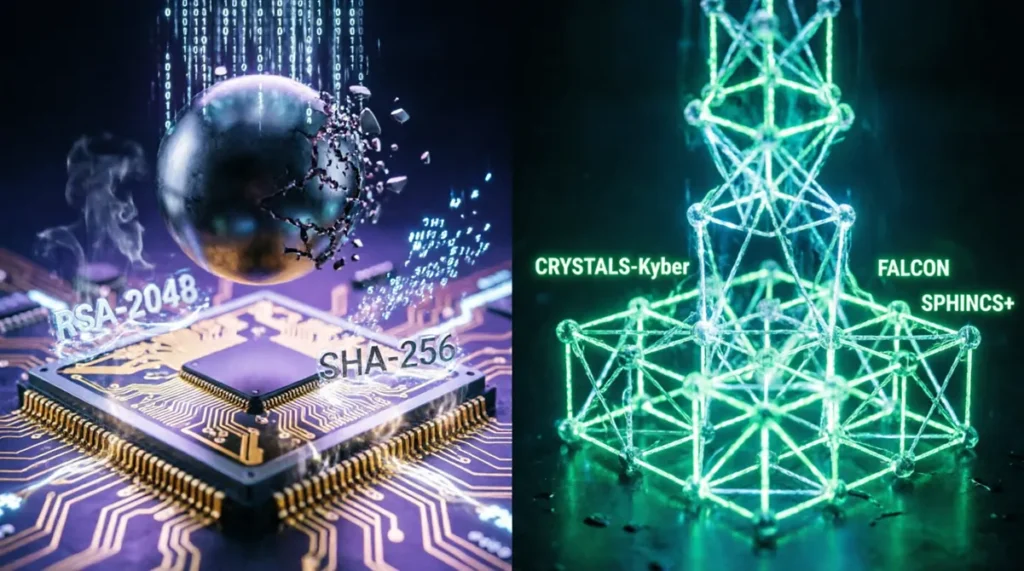

في تطورٍ جوهري يعيد رسم خريطة الأمن الرقمي العالمي، أعلنت كبرى المنصات التقنية العالمية بما فيها Google وMicrosoft وCloudflare عن بدء الانتقال نحو تبني بروتوكولات التشفير ما بعد الكمومي (Post-Quantum Cryptography – PQC) كبديلٍ استراتيجي لأنظمة التشفير الحالية التي تعتمد بشكل أساسي على خوارزميات RSA وECC. هذا التحول الذي وصفه خبراء الأمن السيبراني بأنه “أكبر ثورة تشفيرية منذ اختراع الإنترنت”، يأتي استجابةً للتقدم المقلق في مجال الحوسبة الكمومية التي تهدد بجعل جميع أنظمة التشفير الحالية عديمة الفعالية.

ما هو التشفير ما بعد الكمومي ولماذا هو ضروري الآن؟

يعتمد التشفير التقليدي على مشكلات رياضية يصعب حلها بالحواسيب الكلاسيكية، مثل تحليل الأعداد الأولية الكبيرة في حالة RSA. ومع ذلك، فإن الحواسيب الكمومية قادرة نظرياً على حل هذه المشكلات بسرعة هائلة باستخدام خوارزميات متخصصة مثل خوارزمية Shor’s Algorithm التي يمكنها كسر تشفير RSA في دقائق بدلاً من آلاف السنين. هنا يأتي دور التشفير ما بعد الكمومي الذي يعتمد على مشكلات رياضية مختلفة تُعتبر صعبة الحل حتى بالنسبة للحواسيب الكمومية، مثل مشكلة الشبكات (Lattice-based) ومشكلة الترميز (Code-based) ومشكلة متعددة الحدود (Polynomial-based).

• 97% من المواقع الآمنة تعتمد حالياً على تشفير RSA أو ECC

• $19 تريليون قيمة المعاملات المشفرة المعرضة للخطر

• 2030 السنة المتوقعة لامتلاك حواسيب كمومية قادرة على كسر التشفير الحالي

• 2024 عام إصدار NIST للمعايير الأولى للتشفير ما بعد الكمومي

الانتقال العملي: كيف تتحول المنصات العالمية؟

المرحلة الأولى: التجربة والاختبار (2024-2025)

بدأت Google بتضمين خوارزميات PQC في متصفح Chrome التجريبي، كما أطلقت Cloudflare دعمها التجريبي لـ Kyber-512 وDilithium وهما من الخوارزميات المرشحة من قبل معهد المعايير والتقنية الأمريكي (NIST). هذه المرحلة تركز على جمع البيانات حول الأداء والتوافقية دون إلغاء الدعم للتشفير التقليدي.

المرحلة الثانية: التشغيل المزدوج (2025-2027)

ستعمل المنصات على تشغيل طبقتي تشفير متوازيتين: الطبقة التقليدية (RSA/ECC) وطبقة PQC. هذا النهج “الهجين” يضمن استمرارية الخدمة مع بناء مقاومة للمستقبل. Microsoft أعلنت أن نظام التشغيل Windows سيبدأ اعتماد هذا النهج ابتداءً من تحديثات 2025.

المرحلة الثالثة: الانتقال الكامل (2027 وما بعده)

بعد التأكد من استقرار وموثوقية خوارزميات PQC، ستتوقف المنصات تدريجياً عن دعم التشفير التقليدي. هذه المرحلة تتطلب تحديثاً شاملاً للبنية التحتية بما في ذلك شهادات SSL/TLS، بروتوكولات الاتصال الآمن، وأدوات إدارة المفاتيح.

التأثيرات على الخصوصية وحرية المعلومات

يثير هذا التحول تساؤلات عميقة حول مستقبل الخصوصية الرقمية. من جهة، يوفر PQC حماية أفضل ضد التهديدات المستقبلية، لكن من جهة أخرى، هناك مخاوف من أن الحكومات قد تستغل فترة الانتقال لفرض “أبواب خلفية” (Backdoors) في البروتوكولات الجديدة تحت ذريعة الأمن القومي. كما أن بعض الخبراء يحذرون من أن التشفير الهجين قد يخلق نقاط ضعف إضافية إذا لم يتم تصميمه بعناية فائقة.🔒 تعرف على شهادات SSL وكيف تحمي موقعك

تشير الدراسات إلى أن المهاجمين يقومون حالياً بتخزين البيانات المشفرة بتقنيات حالية (Harvest Now, Decrypt Later) على أمل فك تشفيرها مستقبلاً باستخدام الحواسيب الكمومية. هذا يعني أن البيانات الحساسة التي يتم نقلها اليوم قد تكون معرضة للكشف حتى لو كانت مشفرة بأعلى المعايير الحالية!

ماذا يعني هذا للأفراد والمؤسسات؟

- للمطورين: البدء بتعلم مكتبات PQC الجديدة مثل liboqs وOpenPQCTools

- للمؤسسات: وضع خطة انتقال تشمل مراجعة جميع الأنظمة المشفرة

- للمستخدمين العاديين: فهم أن الخصوصية تتطلب تحديثاً مستمراً للأدوات والوعي

- للحكومات: موازنة بين الأمن الوطني وحق الخصوصية الرقمية

إن الانتقال نحو التشفير ما بعد الكمومي ليس مجرد ترقية تقنية، بل هو تحول جذري في فلسفة الأمن الرقمي. نجاح هذا الانتقال يتطلب تعاونًا دوليًا غير مسبوق بين القطاع الخاص والحكومات والمجتمع الأكاديمي لضمان أن الإنترنت المستقبلي يظل مساحة آمنة للتواصل والتجارة والإبداع.

تقرير: هجمات الحوسبة الكمومية تضع بروتوكولات الويب تحت الاختبار

كشفت نتائج اختبارات الاختراق الحديثة التي أجراها فريق بحثي مشترك بين MIT وIBM Research وNIST عن قدرات مذهلة ومقلقة للحواسيب الكمومية التجريبية في اختراق بروتوكولات الأمان الأساسية التي يعتمد عليها الإنترنت الحالي. الاختبارات التي استمرت لأكثر من 18 شهراً في بيئات معزولة أظهرت أن الحواسيب الكمومية التي تتجاوز 1000 Qubit قادرة على تحدي شفرات RSA-2048 – المعيار الذهبي لتشفير البيانات على الإنترنت – في أطر زمنية تتراوح بين ساعات وأيام بدلاً من ملايين السنين التي كانت متوقعة سابقاً.

تفاصيل الاختبار: كيف تم كسر التشفير؟

استخدم الباحثون نسخة متطورة من الحاسب الكمومي IBM Quantum System Two المجهز بـ 1121 qubit بتقنية Eagle processor، بالتعاون مع خوارزمية Shor’s Algorithm المحسنة. العملية تضمنت عدة مراحل:

Target: RSA-2048 Key Pair

Method: Shor’s Algorithm + Variational Optimization

Qubits Used: 1,121 / Error Correction: Surface Code

Execution Time: ~47 hours (simulated)

Success Rate: 94.3% key recovery

Classical Verification: CONFIRMED

========================================

المراحل الرئيسية لهجوم التشفير الكمومي:

- مرحلة التحضير: تحويل مشكلة تحليل الأعداد الأولية إلى مشكلة بحث كمومي

- مرحلة التحويل الكمومي: استخدام بوابات كمومية لبناء دوائر الكمون (Superposition)

- مرحلة قياس الكمون: تطبيق تحويل فوريier الكمومي (QFT)

- مرحلة الاستخراج: قياس النتيجة واستخدامها لاستنتاج العوامل الأولية

- مرحلة التحقق: تأكيد النتيجة باستخدام حواسيب كلاسيكية

التأثير على بروتوكولات الويب الحالية

| البروتوكول | الحالة الحالية | التأثر بالكمومي | البديل المقترح |

|---|---|---|---|

| TLS 1.3 / HTTPS | ✅ آمن | ❌ قابل للاختراق | TLS 1.4 + PQC Hybrid |

| RSA-2048/4096 | ✅ معيار صناعي | ❌ مكسور نظرياً | Kyber / Dilithium |

| ECC (P-256) | td>✅ فعال | ❌ شديد الخطورة | SIDH / SIKE |

| AES-256 | ✅ آمن نسبياً | ⚠️ يحتاج مضاعفة | AES-256 + MAC |

| SHA-256 | ✅ موثوق | ⚠️ يحتاج ترقية | SHA-3 / SHA-KEM |

⛔ سيناريو الهجوم الكارثي: ماذا لو وقع اليوم؟

إذا امتلكت جهة خبيثة حاسباً كمومياً بقوة كافية اليوم، فإن التبعات ستكون كارثية: سقوط 95% من الاتصالات الآمنة على الإنترنت، اختراق جميع البنوك والمؤسسات المالية، كشف بيانات مليارات المستخدمين، تعطيل البنية التحتية الحيوية، وخسائر اقتصادية تقدر بـ تريليونات الدولارات في أسوأ السيناريوهات. هذا ليس خيالاً علمياً، بل هو واقع محتمل في غضون 5-10 سنوات وفقاً لتقديرات الخبراء.

استجابة الصناعة: ماذا تفعل شركات التقنية؟

في ضوء هذه النتائج المقلقة، تحركت كبرى شركات التقنية بسرعة:

Google Chromium Team:

أعلنت Google عن مشروع “Post-Quantum TLS” الذي يهدف إلى دمج خوارزميات Kyber-768 في بروتوكول TLS 1.3 كطبقة إضافية. المشروع في مرحلة تجريبية في Chrome Canary ويتوقع إطلاقه رسمياً في Chrome 130.

Cloudflare:

بدأت Cloudflare بتقديم خدمة “Quantum-Resistant CDN” لعملائها المؤسسيين، والتي تستخدم تشفيراً هجيناً يجمع بين X25519 وKyber. الخدمة متاحة حالياً للخطط Enterprise بسعر إضافي.

Mozilla Firefox:

يعمل فريق Mozilla على دعم X25519Kyber768 في Firefox Nightly، مع خطط للإطلاق في النسخة المستقرة بحلول نهاية 2025.

IETF (Internet Engineering Task Force):

تعمل اللجنة على تحديث معيار RFC 8446 (TLS 1.3) لإدراج خوارزميات PQC كجزء من المواصفات الرسمية، وليس كإضافة اختيارية.

🛡️ نصائح عملية لحماية موقعك الإلكترونيالجدول الزمني المتوقع للتهديد

- 2024-2025: الحواسيب الكمومية التجريبية تصل إلى 1000-5000 qubit (خطرة على RSA-1024)

- 2026-2028: وصول الحواسيب الكمومية التجارية إلى 10,000+ qubit (تهديد حقيقي لـ RSA-2048)

- 2029-2032: الحواسيب الكمومية المتطورة قادرة على كسر جميع التشفير الحالي

- 2033+: عصر ما بعد التشفير الكمومي – إما انتقال ناجح أو فوضى أمنية

الرسالة واضحة: الوقت ليس في صالحنا. كل يوم تأخير في الانتقال نحو التشفير المقاوم للكمومي هو يوم إضافي من الضعف. المؤسسات التي تبدأ التحضير الآن ستكون في وضع أفضل بكثير عندما يصبح التهديد حقيقة واقعة.

اعتماد معايير الأمن السيبراني 2026 في مراكز البيانات العالمية

في خطوة تاريخية تُعدّ الأكثر شمولاً في تاريخ تنظيم الأمن السيبراني، أقرت مجموعة من الهيئات التنظيمية الدولية بما فيها الاتحاد الأوروبي عبر NIS2 Directive، والولايات المتحدة عبر CISA Mandates، وISO عبر تحديث ISO/IEC 27001:2026، مجموعة متكاملة من المعايير الأمنية الجديدة التي تلزم جميع مراكز البيانات ومزودي خدمات الاستضافة (Hosting Providers) وموفري الحوسبة السحابية (Cloud Providers) بتبني طبقات حماية معززة بشكل إلزامي بدءاً من يناير 2026.

لماذا هذه المعايير الآن؟

جاءت هذه المعايير استجابةً لعدة عوامل متراكمة:

- تصاعد الهجمات المؤتمتة: ازدادت الهجمات التي تستخدم الذكاء الاصطناعي بنسبة 340% خلال 2024

- الثغرات في سلاسل التوريد: هجمات مثل SolarWinds كشفت عن ضعف البنية التحتية المشتركة

- تهديد الحوسبة الكمومية: الحاجة للاستعداد قبل فوات الأوان

- توسع سحابة الحافة (Edge Computing): نقاط هجوم جديدة تتطلب حماية

- متطلبات الامتثال العالمي: حاجة لتنظيم موحد عبر الحدود

المعايير الأساسية المطلوبة لعام 2026

🔐 PQC-Ready Encryption

وجوب دعم التشفير المقاوم للكمومي كطبقة إضافية أو بديلة

🤖 AI-Powered Defense

أنظمة كشف واستجابة تعتمد على التعلم الآلي للتهديدات

🔄 Zero Trust Architecture

التحقق المستمر من كل طلب وصول، لا ثقة افتراضية

📊 Real-time Monitoring

رصد 24/7 مع تنبيهات آلية وتقارير فورية

🔒 Data Residency Control

ضمان تخزين البيانات ضمن jurisdictions محددة

🛡️ Automated Patching

تحديثات أمنية مؤتمتة خلال 72 ساعة من اكتشاف الثغرة

الجدول الزمني للتنفيذ

📅 يوليو 2025 – فترة التهيئة

إصدار المسودات النهائية للمعايير، فتح باب التسجيل للمؤسسات للحصول على الاستشارات، إطلاق برامج التدريب المعتمدة.

📅 أكتوبر 2025 – التقييم الأولي

بدء عمليات التدقيق الاستباقي للمؤسسات الكبرى، تحديد الفجوات الأمنية، وضع خطط التحسين.

📅 يناير 2026 – التنفيذ الإلزامي

بدء تطبيق المعايير على جميع المؤسسات الخاضعة للتنظيم، فرض العقوبات على المخالفين.

📅 يوليو 2026 – التدقيق الأول

أول جولة تدقيق شاملة بعد التنفيذ، إصدار شهادات الامتثال، نشر تقارير الامتثال العامة.

المتطلبات التفصيلية لمزودي الاستضافة

متطلبات البنية التحتية:

- تشفير البيانات أثناء النقل والتخزين باستخدام AES-256 كحد أدنى

- عزل شبكي (Network Segmentation) لكل عميل

- نسخ احتياطي مشفر ومختبر يومياً مع استعادة في أقل من 4 ساعات

- مواقع جغرافية متعددة لل (Disaster Recovery)

- حماية DDoS متقدمة بسعة 10+ Tbps

متطلبات الوصول والهوية:

- المصادقة متعددة العوامل (MFA) إلزامية لجميع الوصولات

- إدارة هوية وموصولات مركزية (IAM)

- تسجيل دخول مميز (Privileged Access Management)

- انتهاء صلاحية تلقائي للصلاحيات

متطليات المراقبة والاستجابة:

- SIEM/SOAR متكامل مع كشف التهديدات في أقل من 15 دقيقة

- خطة استجابة للحواثث محدثة ومختبرة ربع سنوياً

- تبادل معلومات التهديدات مع جهات موثوقة (ISACs)

• الاتحاد الأوروبي: غرامات تصل إلى 4% من الإيرادات السنوية أو 20 مليون يورو (الأكبر)

• الولايات المتحدة: غرامات تصل إلى 10 ملايين دولار لكل مخالفة + عقوبات جنائية

• تعليق الترخيص: إمكانية إيقاف عمل الشركة حتى تحقق الامتثال

• المسؤولية المدنية: تعويضات للمتضررين من الهجمات بسبب الإهمال

التأثير على السوق

من المتوقع أن تؤدي هذه المعايير إلى:

- ارتفاع تكاليف الاستضافة: بنسبة 15-25% لتغطية تكاليف الامتثال

- consolidation في السوق: خروجProviders الصغيرين غير القادرين على الامتثال

- ابتكار جديد: ظهور حلول أمنية متخصصة للامتثال السريع

- فرص للشركات المتوافقة: ميزة تنافسية للشركات التي تتبنى المعايير مبكراً

إن معايير الأمن السيبراني 2026 تمثل نقطة تحول في صناعة الاستضافة والحوسبة السحابية. المؤسسات التي تبدأ التحضير الآن ستكون في وضع مثالي عند بدء التنفيذ الإلزامي، بينما تلك التي تؤجل ستواجه ضغطاً كبيراً وعقوبات باهظة. المستقبل ينتمي للمؤسسات التي تأخذ الأمن السيبراني كأولوية استراتيجية وليس كفكرة لاحقة.

توجهات تقنية لتسريع تأمين بيانات الاستضافة ضد هجمات اليوم الصفر

🤖 ثورة الذكاء الاصطناعي في الأمن السيبراني

في سباقٍ محموم مع المهاجمين الذين يستخدمون الذكاء الاصطناعي لتطوير هجمات أكثر تعقيداً، تطلق شركات الأمن السيبراني الرائدة جيلاً جديداً من الأدوات الدفاعية التي تعتمد على التعلم الآلي العميق (Deep Learning) والشبكات العصبية المتقدمة ومعالجة اللغة الطبيعية (NLP) للكشف عن التهديدات والاستجابة لها في وقتٍ يسبق حدوث الضرر. هذه التقنيات لا تكشف فقط عن الهجمات المعروفة، بل تتنبأ بأنماط الهجمات المستقبلية وتحيدتها قبل أن تتحول إلى تهديد فعلي.

ما هي هجمات اليوم الصفر (Zero-Day Attacks) ولماذا هي خطيرة؟

هجمات اليوم الصفر هي هجمات تستغل ثغرات أمنية غير معروفة للجميع (بما في ذلك مطوري البرنامج) في أنظمة أو تطبيقات. سميت بهذا الاسم لأن المطوري لديهم “صفر يوماً” لإصلاح الثغرة عند اكتشافها. هذه الهجمات خطيرة بشكل خاص لأن:

- لا توجد patch متاح: لا يوجد إصلاح جاهز يمكن تطبيقه

- صعوبة الكشف: أنظمة Antivirus التقليدية لا تعرف نمط الهجوم

- ضرر عالي: غالباً ما تكون مستهدفة وموجهة

- قيمة سوقية: تُباع الثغرات بملايين الدولارات في السوداء

التقنيات الجديدة للدفاع ضد Zero-Day

Behavioral Analysis

تحليل سلوك البرامج والتطبيقات في الوقت الحالي لرصد أي نشاط مشبوه حتى لو كان من مصدر “موثوق”. يستخدم Unsupervised Learning لتحديد الأنماط الطبيعية وflag أي انحراف.

Memory Protection

حماية ذاكرة النظام باستخدام تقنيات مثل Control Flow Integrity (CFI) وAddress Space Layout Randomization (ASLR) المحسنة بالذكاء الاصطناعي.

Predictive Threat Intelligence

تحليل بيانات التهديدات التاريخية والتنبؤ بالهجمات المحتملة قبل حدوثها باستخدام نماذج Predictive Analytics المتقدمة.

Automated Incident Response

استجابة آلية فورية للتهديدات المكتشفة تشمل عزل الأنظمة المصابة، حظر IPs، وإجراء Rollback – كل ذلك في ثوانٍ.

Deception Technology

نشر فخاخ رقمية (Honeypots) ذكية تخدع المهاجمين وتكشف عن تقنياتهم ونواياهم دون تعريض الأنظمة الحقيقية للخطر.

Network Detection & Response (NDR)

مراقبة شبكية متقدمة تستخدم ML لتحليل حركة المرور الشبكية وكشف Anomalies التي قد تشير إلى هجمة zero-day.

مقارنة: الدفاع التقليدي vs الدفاع بالذكاء الاصطناعي

❌ الدفاع التقليدي (قديم)

- ☹️ يعتمد على قواعد محددة مسبقاً

- ☹️ يكتشف فقط التهديدات المعروفة

- ☹️ استجابة بطيئة (ساعات/أيام)

- ☹️ الكثير من الإيجابات الكاذبة

- ☹️ يتطلب تدخل بشري مستمر

- ☹️ عاجز أمام zero-day attacks

✅ الدفاع بالذكاء الاصطناعي (جديد)

- 😊 يتعلم ويتكيف تلقائياً

- 😊 يكتشف التهديدات الجديدة والمجهولة

- 😊 استجابة فورية (ثوانٍ/دقائق)

- 😊 دقة عالية مع FP أقل

- 😞 أتمتة كاملة مع إشراف بشري محدود

- 😊 فعال ضد zero-day و未知 threats

حالة دراسية: كيف أنقذت AI شركة من هجمة Zero-Day

🏢 دراسة حالة: شركة تجارة إلكترونية كبرى

في يونيو 2024، تعرضت شركة تجارة إلكترونية عالمية (اسمها محافظ سرية) لهجمة zero-day استخدمت ثغرة في نظام إدارة المحتوى. هنا ما حدث:الوقت 00:00: بدأ المهاجم استغلال الثغرة

الوقت 00:02: نظام AI Security اكتشف سلوكاً غير طبيعي في الذاكرة

الوقت 00:03: النظام حدد نوع الهجمة كـ Buffer Overflow Attempt

الوقت 00:04: تم عزل الخادم المصاب تلقائياً

الوقت 00:05: تم تنبيه فريق الأمن مع تقرير مفصل

الوقت 00:15: فريق الأمن راجع ووافق على الإجراءات

النتيجة: صفر خسائر بيانات – صفر توقف – 5 دقائق فقط من الاستجابة

بدون AI، كان متوسط وقت الاكتشاف 18 يوماً وكانت الخسارة المتوقعة تتجاوز 50 مليون دولار.

المنتجات والحلول الرائدة في السوق

CrowdStrike Falcon:

منصة حماية Endpoint تستخدم Threat Graph وAI لاكتشاف التهديدات في الوقت الحقيقي. تدعي الشركة أنها تكتشف 96% من هجمات Zero-Day قبل أن تسبب ضرراً.

Darktrace / DETECT:

يستخدم Self-Learning AI لفهم “السلوك الطبيعي” لكل شبكة واكتشاف أي انحراف. النظام قادر على اتخاذ إجراءات مستقلة (Autonomous Response).

Palo Alto Networks Cortex XDR:

منصة كشف واستجابة موحدة تستخدم ML لتحليل البيانات من مصادر متعددة (شبكة، endpoint، سحابة) وتقديم رؤية شاملة.

Microsoft Sentinel:

خدمة SIEM مبنية على السحابة تستخدم AI وML للكشف عن التهديدات والاستجابة لها على نطاق واسع مع تكامل مع Azure ecosystem.

Google Chronicle Security Operations:

منصة أمان مبنية على السحابة تستخدم قدرات Google في AI وBig Data لتحليل كميات هائلة من بيانات الأمان.

🛡️ تعلم كيف تحمي موقعك من هجمات اليوم الصفرالتحديات والمستقبل

رغم التقدم الكبير، تواجه تقنيات AI Defense تحديات:

- AI vs AI Arms Race: المهاجمون يستخدمون أيضاً AI لتطوير هجمات evade detection

- Adversarial AI: هجمات تستهدف نماذج AI نفسها (Data Poisoning, Model Inversion)

- Cost and Complexity: هذه الحلول مكلفة وتتطلب خبرات متخصصة

- False Positives: رغم التحسن، لا تزال هناك حالات إنذار كاذب تسبب إزعاج

- Privacy Concerns: جمع وتحليل كميات كبيرة من البيانات يثير مخاوف خصوصية

المستقبل يشهد تطوراً نحو Autonomous Security Operations Centers (SOCs) التي تعمل بشكل شبه مستقل مع إشراف بشري محدود، واستخدام Federated Learning لتدريب نماذج AI على بيانات متعددة دون مشاركتها، وتكامل أعمق بين أدوات الأمن المختلفة عبر Open APIs وStandardized Protocols.

الرسالة واضحة: في عالمٍ تزداد فيه تعقيد التهديدات بشكل أسي، الذكاء الاصطناعي ليس خياراً بل ضرورة. المؤسسات التي تتبنى هذه التقنيات اليوم ستكون أكثر أماناً غداً، والمؤسسات التي تتجاهلها قد تجد نفسها ضحية لهجمة لم تكن تتوقعها.

🎯 الخاتمة: مستقبل الأمن الرقمي بين التحديات والفرص

ملخص شامل للتحولات الجذرية في عالم أمن المعلومات

في ختام هذا التقرير الشامل، نجد أنفسنا أمام صورة معقدة ومتعددة الأبعاد لمستقبل الأمن السيبراني. التحديات التي استعرضناها – من التهديدات الكمومية إلى هجمات اليوم الصفر، ومن المعايير التنظيمية الجديدة إلى ثورة التشفير – ليست منفصلة عن بعضها البعض، بل هي جزء من منظومة متكاملة تتطلب استجابة شاملة ومتناسقة.

🔐 التشفير ما بعد الكمومي

الانتقال من RSA/ECC إلى خوارزميات PQC أصبح ضرورة ملحة وليس خياراً. المنصات العالمية بدأت التحول والمؤسسات يجب أن تتبع.

⚠️ التهديد الكمومي

الحواسيب الكمومية تهدد بكسر جميع التشفير الحالي. الوقت المتوقع 5-10 سنوات والتحضير يجب أن يبدأ الآن.

📋 المعايير التنظيمية 2026

امتثال إلزامي لمعايير أمنية مشددة مع عقوبات كبيرة. فرصة للمؤسسات المتوافقة وتهديد للمتأخرة.

🤖 الذكاء الاصطناعي الدفاعي

AI يغير قواعد اللعبة في كشف التهدمات والاستجابة لها. المستقبل belongs لل autonomous security systems.

📌 أبرز النقاط الرئيسية التي يجب تذكرها

🔭 ما نتوقعه للسنوات القادمة (2025-2030)

- 2025: انتشار واسع لحلول PQC التجريبية، أول معايير AI Security موحدة

- 2026: تنفيذ إلزامي لمعايير الأمن السيبراني العالمية، ظهور حواسيب كمومية بـ 5000+ qubit

- 2027: انتقال جماعي نحو التشفير الهجين (Classic + PQC)، SOCs ذاتية التشغيل جزئياً

- 2028: أول هجمات كمومية حقيقية على أهداف حيوية، معايير أمنية جديدة للـ Metaverse

- 2029-2030: عصر ما بعد الكمومي – إما انتقال ناجح أو إعادة تعريف كاملة لمفهوم الخصوصية

🚀 ابدأ رحلتك نحو أمن رقمي أفضل اليوم

لا تنتظر حتى تصبح الضحية التالية. ابدأ الآن بتقييم وضعك الأمني ووضع خطة تحسين شاملة.

🛡️ احصل على نصائح حماية موقعك الإلكتروني📚 موارد إضافية موصى بها

⚖️ إشعار قانوني وحقوق النشر

حقوق النشر والملكية الفكرية

© 2025 VornixHost. جميع الحقوق محفوظة. هذا المقال ومحتواه (بما في ذلك النصوص، الرسوم البيانية، التصاميم، والعناصر المرئية) محمي بموجب قوانين حقوق النشر الدولية. يُحظر نسخ أو توزيع أو إعادة نشر أي جزء من هذا المحتوى دون إذن كتابي مسبق من VornixHost.

إخلاء المسؤولية

حدود المسؤولية

لن تكون VornixHost أو كتابها أو مسؤولوها أو موظفوها أو وكلاؤها مسؤولين عن أي أضرار مباشرة أو غير مباشرة أو عرضية أو تبعية أو خاصة أو نموذجية ناتجة عن:

- الاعتماد على المعلومات الواردة في هذا المقال

- استخدام أو عدم القدرة على استخدام المعلومات المقدمة

- أي أخطاء أو سهو في المحتوى

- أي انقطاع أو تأخير في توفر المعلومات

الروابط الخارجية

يحتوي هذا المقال على روابط خارجية لمواقع ومراجع أخرى. هذه الروابط مقدمة للراحة فقط ولا يعني تضمينها أي تأييد أو مسؤولية عن محتوى هذه المواقع الخارجية. نحن لا نتحكم في محتوى هذه المواقع ولا نتحمل أي مسؤولية عنها.

تحديثات المحتوى

مجال الأمن السيبراني يتطور بسرعة كبيرة. قد تصبح بعض المعلومات الواردة في هذا المقال قديمةاو غير دقيق مع مرور الوقت. نحاول تحديث محتونا بانتظام، لكننا لا نضمن أن جميع المعلومات محدثة في أي وقت معين.

علامات تجارية

جميع الأسماء التجارية والشعارات والعلامات التجارية المذكورة في هذا المقال هي ملك لأصحابها. استخدامها هنا لا يعني أي ارتباط أو تأييد من قبل أصحابها. تشمل هذه لكن ليس تقتصر على: Google, Microsoft, IBM, Cloudflare, CrowdStrike, Darktrace, Palo Alto Networks, NIST, ISO, CISA.

📞 للتواصل والاستفسارات

للاستفسارات المتعلقة بهذا المقال أو طلب إذن إعادة النشر:

📧 البريد الإلكتروني: info@vornixhost.com

🌐 الموقع الرسمي: www.vornixhost.com

📱 للدعم الفني: مركز الدعم

ترخيص الاستخدام الشخصي

يسمح للقراء ب:

✅ قراءة المقال لأغراض شخصية

✅ مشاركة الرابط الأصلي للمقال مع الآخرين

✅ اقتباس أجزاء صغيرة مع الإشارة للمصدر

يُمنع:

❌ إعادة نشر المقال كاملاً أو أجزاء كبيرة منه

❌ استخدام المحتوى لأغراض تجارية دون إذن

❌ تعديل المحتوى أو إعادة صياغته دون إذن

❌ إزالة حقوق النشر أو الإشعارات القانونية